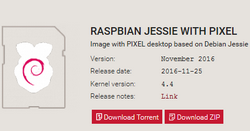

Les plus observateurs d’entre vous ont sans doute remarqué que l’image de Raspbian-PIXEL disponible dans l’espace Téléchargements a été mise à jour le 25 novembre 2016.

Les plus observateurs d’entre vous ont sans doute remarqué que l’image de Raspbian-PIXEL disponible dans l’espace Téléchargements a été mise à jour le 25 novembre 2016.

Lorsqu’une version majeure de l’OS est diffusée, on s’aperçoit habituellement dès que la communauté les utilise qu’il y a quelques petits bugs et problèmes.

Mise à jour de Raspbian Jessie PIXEL

===== traduction d’un article paru sur le blog de la Fondation =====

La Fondation rassemble les correctifs et produit une version 1.1 quelques semaines plus tard. Il n’y a pas d’annonce sur ces correctifs, car il n’y a pas réellement de nouvelle fonctionnalité. Ce sont juste des correctifs apportés pour que les choses fonctionnent comme prévu à l’origine.

Cependant, dans le cas présent, il y a eu quelques changements importants. Ils ne seront pas remarqués par de nombreux utilisateurs, mais pour ceux qui les remarqueront et qui seront impactés voilà quelques explications…

Pourquoi ces modifications ?

Si vous suivez les actualités concernant la technologie, vous avez vu au cours des derniers mois des histoires au sujet de botnets fonctionnant sur des dispositif de l’Internet des objets (IoT). Les pirates utilisent les mots de passe par défaut sur les webcams et autres systèmes pour créer un réseau capable d’envoyer suffisamment de requêtes à un site Web pour le bloquer (attaque DDOS).

La Fondation a toujours essayé de garder le Raspberry Pi aussi ouvert que possible. Il y a un compte d’utilisateur par défaut (pi) avec un mot de passe par défaut (raspberry), et ce compte peut utiliser sudo pour contrôler ou modifier ce qu’il veut sans mot de passe. Ceci facilite la prise en main par les débutants. Il y a également un port SSH ouvert par défaut, afin que les personnes qui utilisent un Raspberry Pi à distance puissent simplement installer la dernière image Raspbian, brancher et utiliser leur Raspberry Pi sans configurer quoi que ce soit.

Malheureusement, les pirates utilisent de plus en plus les accès comme ceux-ci dans pour prendre discrètement le contrôle des appareils. En général, cela n’a pas posé trop de problème avec les Raspberry Pi. Si un Raspberry Pi est sur un réseau privé chez vous, il est peu probable qu’un attaquant puisse l’atteindre. Si vous mettiez un Raspberry Pi sur un réseau public, il fallait être conscient des risques que vous courriez et penser à changer le mot de passe par défaut ou à désactiver SSH.

Mais la menace de piratage est maintenant à un point tel qu’il faut changer d’approche. Même si la Fondation déteste imposer des restrictions aux utilisateurs, son approche relativement détendue de la sécurité pourrait causer des problèmes importants. Avec cette version, ils ont apporté quelques petits changements pour améliorer la sécurité, ce qui devrait suffire à rendre extrêmement difficile la prise de main sur un Raspberry Pi, sans rendre la vie trop difficile aux utilisateurs.

Qu’est ce qui a changé?

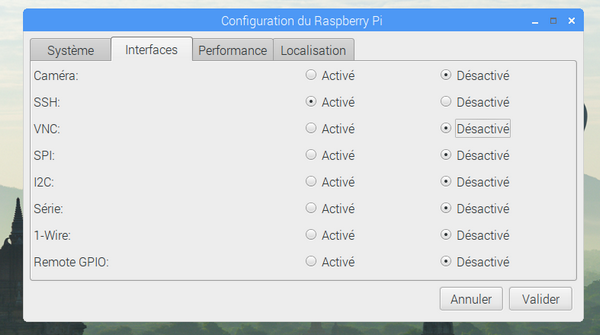

D’abord, SSH sera désactivé par défaut sur les images de Raspbian. SSH (Secure SHell) est un protocole réseau qui permet de se connecter à distance à un ordinateur Linux et de le contrôler à partir d’une interface ligne de commande distante. Comme mentionné plus haut, de nombreux propriétaires de Raspberry Pi l’utilisent pour installer un Raspberry Pi « headless » (sans écran ni clavier) et le contrôlent à partir d’un autre PC.

Auparavant, SSH était activé par défaut. Les utilisateurs de Raspberry Pi « headless » pouvaient ainsi facilement mettre à jour leur carte SD. L’activation ou la désactivation de SSH nécessite toujours l’utilisation de raspi-config ou de l’application Raspberry Pi Configuration, mais pour y accéder, il faut un écran et un clavier connectés au Pi lui-même, ce qui n’est pas le cas dans les applications « headless ». Le système fournit donc un mécanisme simple permettant d’activer SSH avant le démarrage d’une image.

La partition de démarrage d’un Raspberry Pi est accessible depuis n’importe quelle machine possédant un lecteur de carte SD, sous Windows, Mac ou Linux. Si vous voulez activer SSH, il vous suffit de placer un fichier appelé ssh dans le répertoire /boot/. Le contenu du fichier n’a pas d’importance : il peut contenir n’importe quel texte à votre choix, ou même rien du tout. Lorsque le Raspberry Pi démarre, il cherche ce fichier. S’il le trouve, il active SSH puis supprime le fichier. SSH peut encore être activé ou désactivé à partir de l’application Raspberry Pi Configuration ou raspi-config; C’est simplement un moyen supplémentaire de l’activer si vous ne pouvez pas facilement exécuter l’une de ces applications.

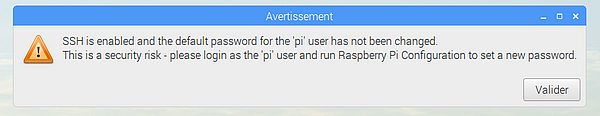

Le risque avec un port SSH ouvert est que quelqu’un puisse y accéder et se connecter; Pour ce faire, il faut disposer d’un compte d’utilisateur et d’un mot de passe. D’origine, toutes les installations de Raspbian ont le compte d’utilisateur par défaut ‘pi‘ avec le mot de passe ‘raspberry‘. Si vous activez SSH, il faut vraiment changer le mot de passe de l’utilisateur ‘pi‘ pour empêcher qu’un pirate utilise les valeurs par défaut. Pour encourager cela, vous aurez des avertissements lors du démarrage. Si SSH est activé et que le mot de passe de l’utilisateur ‘pi‘ est encore ‘raspberry‘, un message d’avertissement s’affiche chaque fois que vous démarrez le Raspberry Pi, que vous soyez en mode graphique ou en ligne de commande. Il n’y a pas d’obligation de modifier le mot de passe, mais vous serez averti chaque fois que vous démarrez si votre Raspberry Pi est potentiellement à risque.

Traduction : SSH est activé et le mot de passe par défaut de l’utilisateur ‘pi’ n’a pas été modifié.

C’est un risque pour la sécurité – Connectez vous comme utilisateur ‘pi’ et exécutez Raspberry Pi Configuration pour mettre un nouveau mot de passe.

La Fondation espère que ces changements (relativement mineurs) ne causeront pas trop d’inconvénients, mais ils rendront plus difficile la tâche des pirates voulant attaquer le Raspberry Pi.

Y a t-il quelque chose que je dois faire pour protéger mon Raspberry Pi ?

A ce stade il ne faut pas paniquer ! Il n’y a pas d’information disant que des Raspberry Pi ont été utilisés dans les botnets ou « détournés » en grand nombre. Votre propre Raspberry Pi n’est certainement pas piraté actuellement.

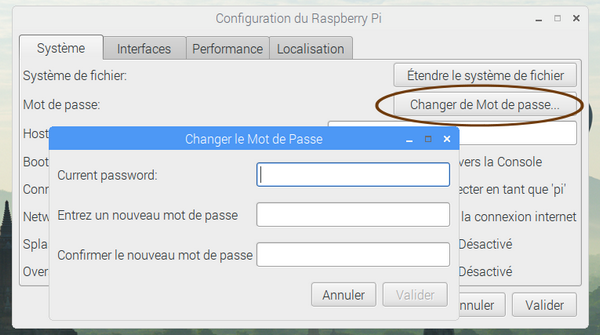

Cependant c’est une bonne pratique de se protéger pour éviter des problèmes à venir. La Fondation suggère donc d’utiliser l’application Raspberry Pi Configuration ou raspi-config pour désactiver SSH si vous ne l’utilisez pas et changer le mot de passe pour l’utilisateur ‘pi‘ si c’est encore ‘raspberry‘.

Pour modifier le mot de passe, vous pouvez soit cliquer sur le bouton Modifier le mot de passe dans la configuration graphique du Raspberry Pi, soit taper passwd sur la ligne de commande, puis suivre les instructions.

Cette question a provoqué beaucoup de discussions à la Pi Towers. La Fondation avait de bonnes raison d’adopter une approche « détendue » et elle est plutôt réticente à la changer. Cependant, ils pensent que ces changements sont nécessaires pour protéger les utilisateurs des menaces potentielles actuelles et à venir, espèrent que vous pouvez comprendre ce raisonnement.

Comment puis-je obtenir les mises à jour?

La dernière version de Raspbian avec l’image de PIXEL est disponible sur la page de téléchargements du site Web de la fondation. Notez que l’image non compressée fait plus de 4Go, et certains unzippers un peu anciens ne parviennent pas à la décompresser correctement. Si vous avez des problèmes, utilisez 7-Zip sur Windows et The Unarchiver sur Mac. Ce sont toutes les deux des applications gratuites qui ont été testées et décompressent le fichier correctement.

Pour mettre à jour votre image de Jessie existante avec toutes les corrections de bugs et ces nouvelles modifications de sécurité, tapez ce qui suit dans un terminal ou en ligne de commande :

sudo apt-get update sudo apt-get dist-upgrade sudo apt-get install -y pprompt

Puis redémarrez le Raspberry Pi